Domain zone .BY exploration

По определенным параметрам гугла сразу пропарсил «интернеты» на самые предсказуемые сценарии ошибок и уязвимостей, далее подобрал определенный список (частично рандомный) сайтов для более подробной проверки, подготовил «инструменты» (не все порталы есть возможность сканировать, но там где процесс можно автоматизировать — старался так и делать) и «приступил к работе». На всё про всё ушло меньше месяца, результаты ниже.

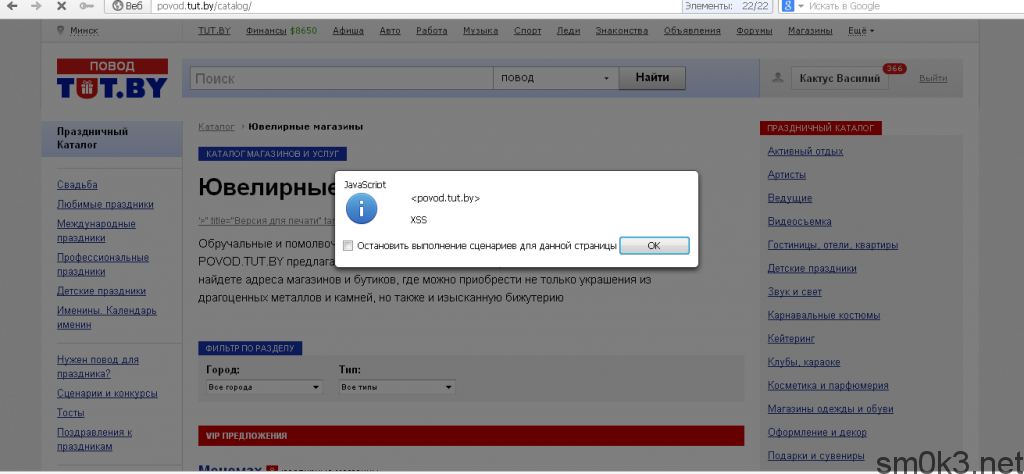

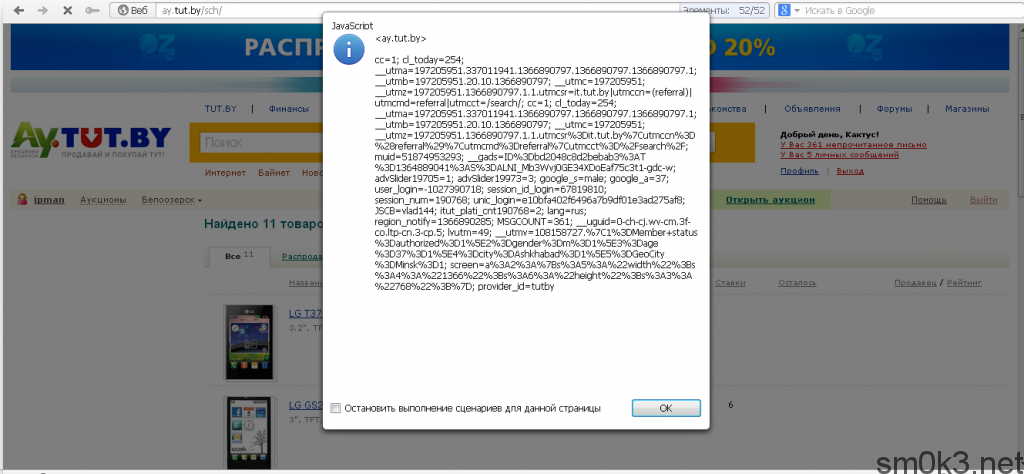

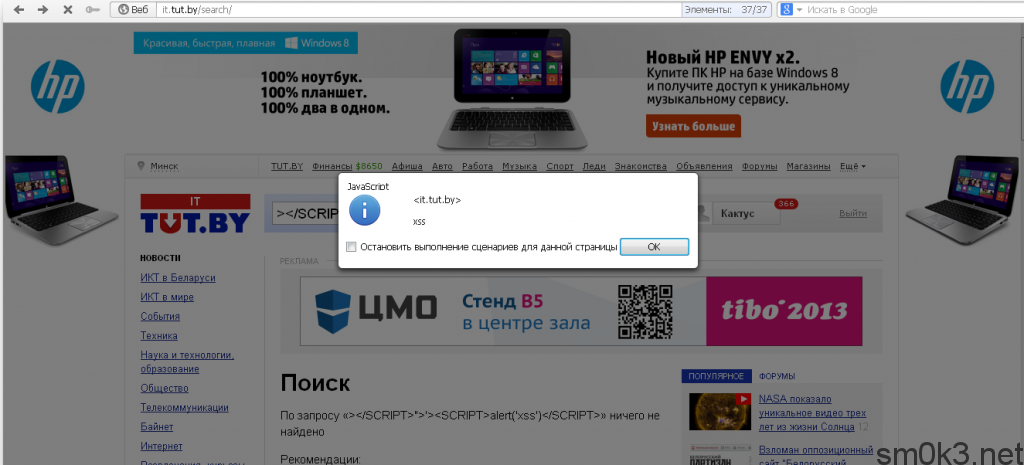

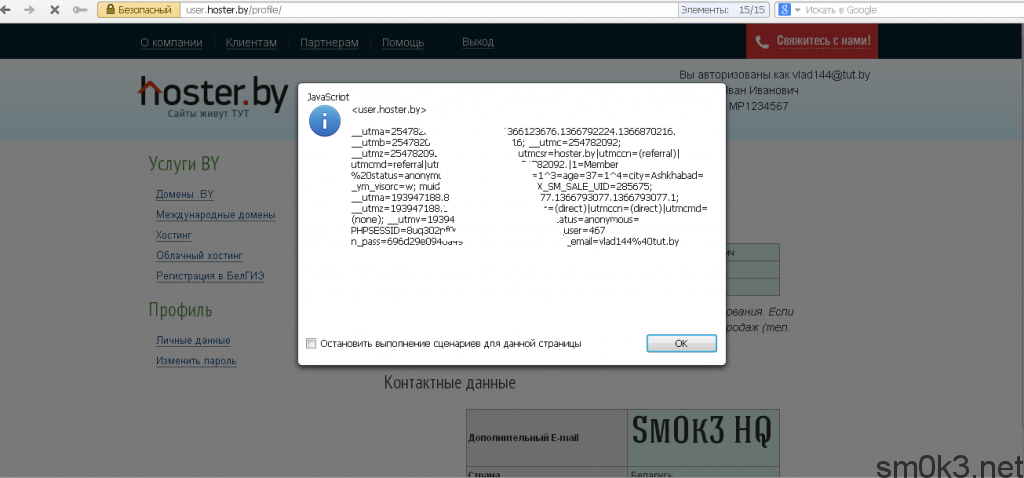

TUT.by: найдено с десяток пассивных XSS, активная XSS, (не проверял до конца) на стороннем сервисе были проблемы с настройками и была найдена SQL Inj. на бд PostgreSQL, так же на другом сервисе была найдена полноценная SQL Injection для MySQL. Так же в этот раздел можно отнести Hoster.by (активная XSS в кабинете) с пассивной XSS в поле поиска.

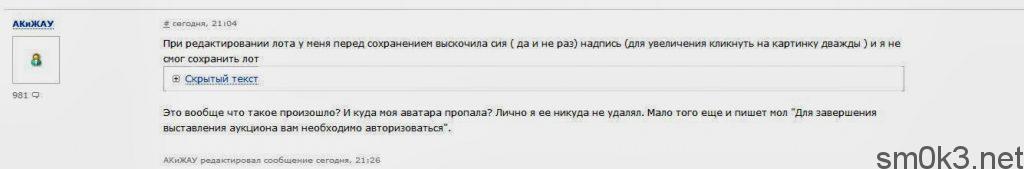

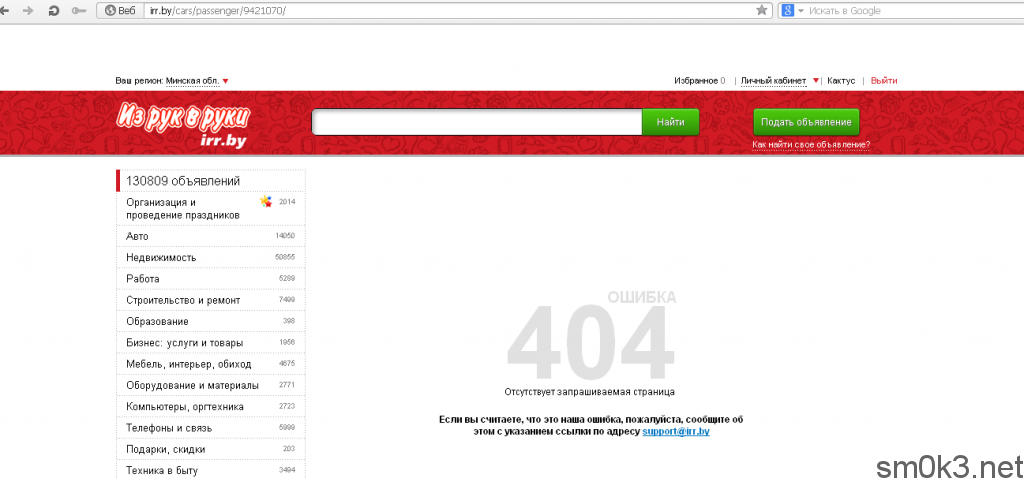

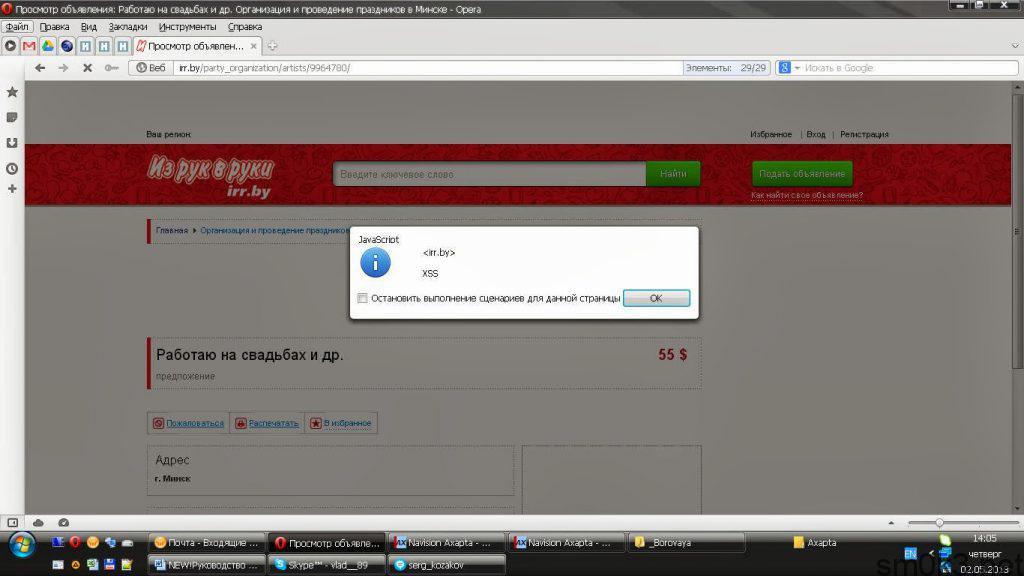

IRR.by IRR.ru: Были проблемы с доступами к чужим объявлениям. Была возможность удалять, деактивировать любое объявление на портале, вводить пользователей в заблуждение открывая страницы их объявлений в режиме редактирования, так же была возможность обходить ограничение в 800 символов на объявление и найдена активная XSS. В IRR.ru была возможность только деактивировать чужие объявления. Все подробности можно найти в видео выше.

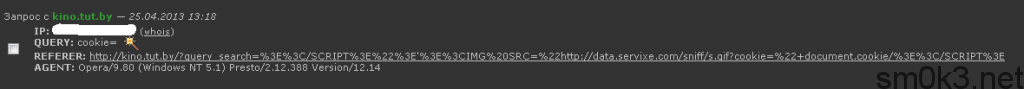

Otzyvy.by: Нашли пассивную XSS, была возможность перехватывать сессии пользователей (пример есть на видео). За день при удачном размещениии ссылки можно было получить более 20 переходов, из которых попадались и модераторы.

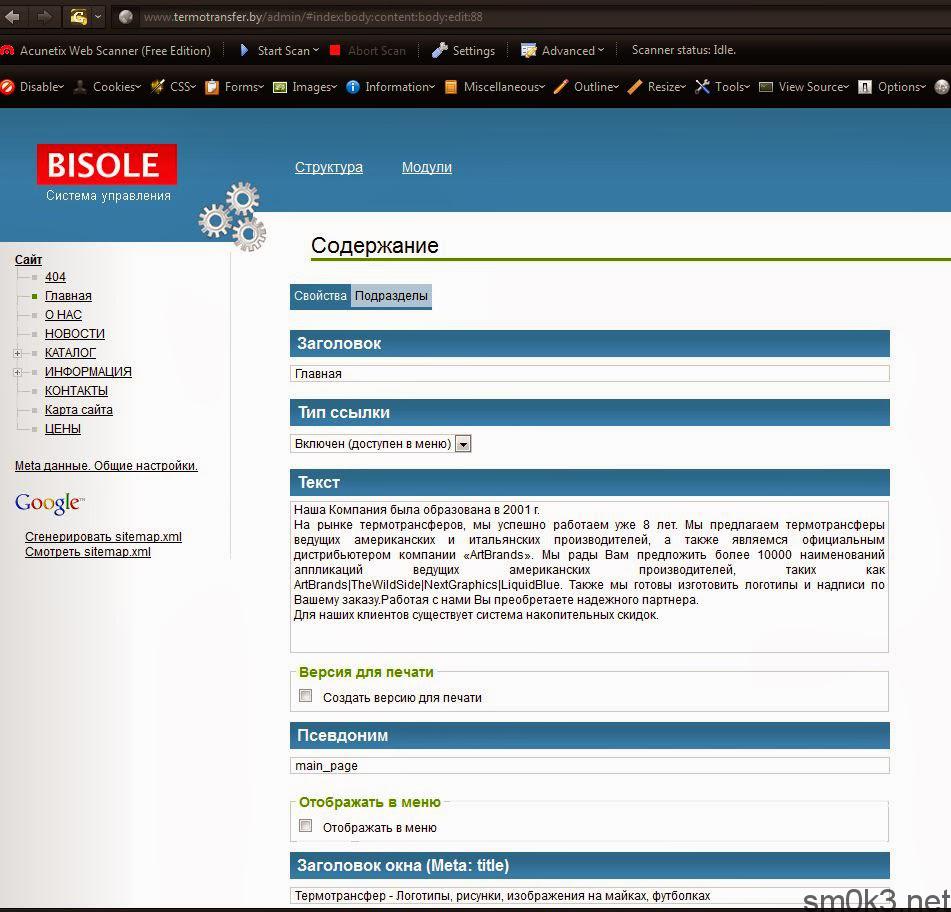

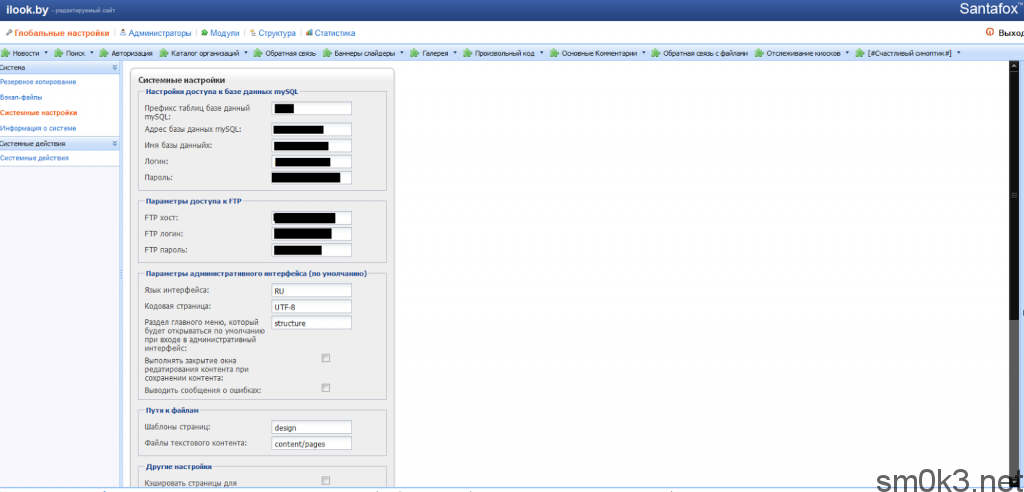

iLook.by: Был получен полный доступ в админку, больше ничего особо искать и не понадобилось, но к ним я вернусь чуть позже.

Что-то еще осталось не упомянуто, что-то можно найти на видео, что-то будет во второй части данной статьи, что-то можно увидеть только на скриншотах.

Все ошибки, проблемы и т.д. уже устранены, доступов у меня никуда нет, от администрации порталов имеются ответы и бонусы (кто на что богат), особенно приятно оказалось сотрудничать с TUT.by, IRR.by, iLook.by — адекватный и отзывчивый саппорт, приятные в общении люди и квалифицированные специалисты в своей сфере. От издания «Из рук в руки» получил несколько фирменных презентиков.

Ну, а теперь немного картинок, файликов и тех, кто не отозвался.

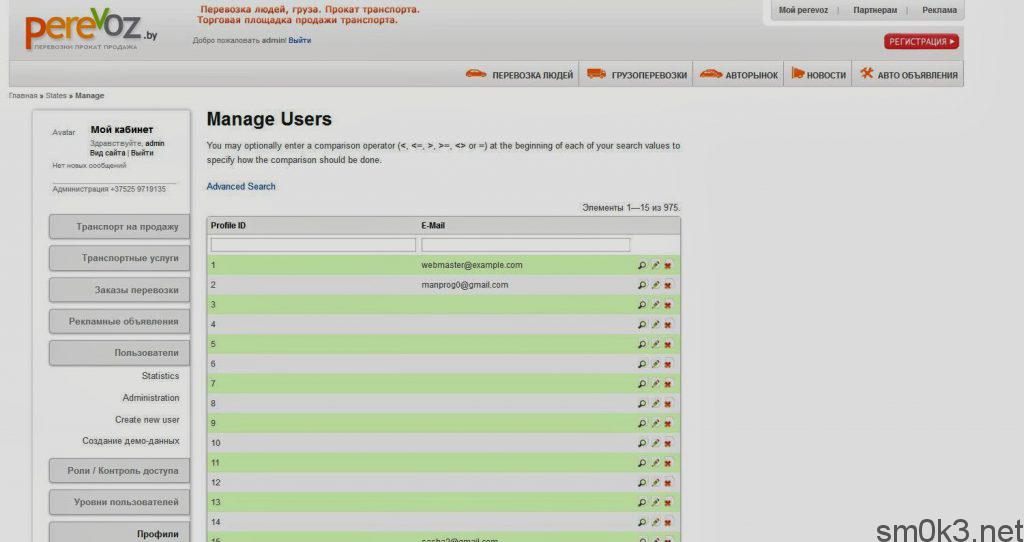

Владельцы некоторых сайтов подводят целые сервера:

Server1 — Server2 — Server3

Немного картинок:

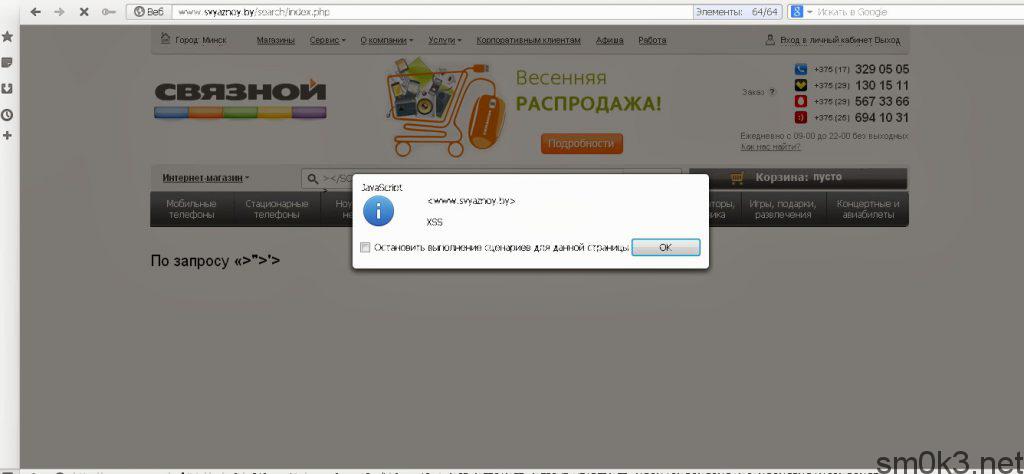

До связного не достучался, там есть 2 XSS: пассивная в поиске, активная — не фильтруются некоторые поля при подаче объявления. Сразу пишем нормальное объявление — после модерации редактируем. Пользователи весело редиректятся куда скажем при прочтении отзывов допустим.

По определенным причина некоторые файлы, скриншоты и сайты участия в данной новости не принимают.

Может быть интересно: